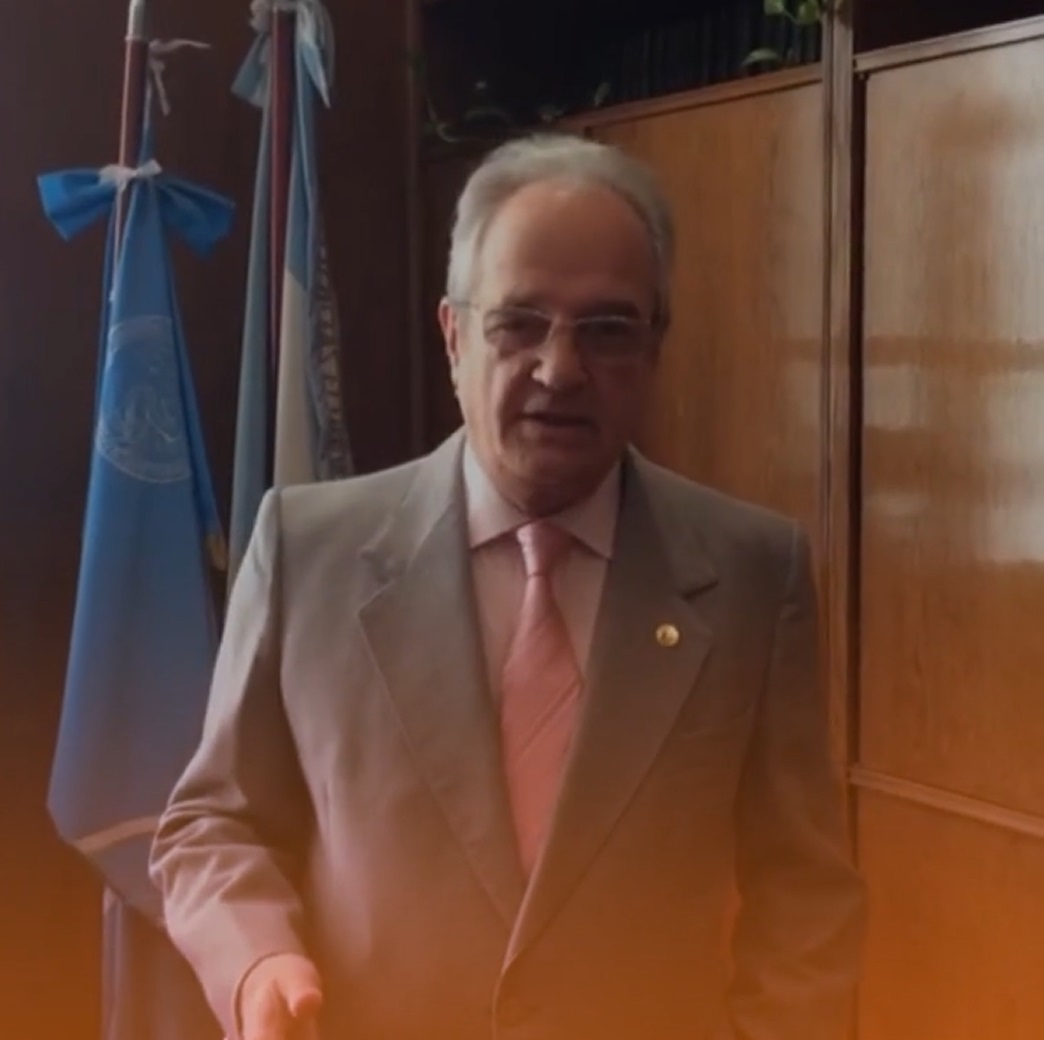

Decano

Prof. Emerito Dr. Ricardo J.M. Pahlen

A partir del día 9 de marzo del 2018, el Prof. Emérito Dr. Ricardo J. M. Pahlen Acuña asumió como Decano por el periodo 2018-2022, hasta el 9 de julio de ese año, siendo reelegido y asumiendo un nuevo mandato a partir del 1 de agosto por el período 2022 – 2026.

Continuar leyendo